LiteSpeed Cache 插件漏洞的利用正在上升 媒体

LiteSpeed Cache 插件存在严重安全漏洞

关键要点

LiteSpeed Cache WordPress 插件存在 CVE202428000 的严重漏洞,黑客已开始利用该漏洞。此漏洞影响所有版本,允许攻击者在未授权的情况下提升权限并创建管理员账户。目前仅有30的用户升级到安全版本,隐患仍然存在。强烈建议用户更新插件至 641 版本或立即卸载插件。根据BleepingComputer的报道,LiteSpeed Cache WordPress 插件中的一个关键漏洞追踪编号为CVE202428000在技术细节公布仅一天后就被黑客积极利用。

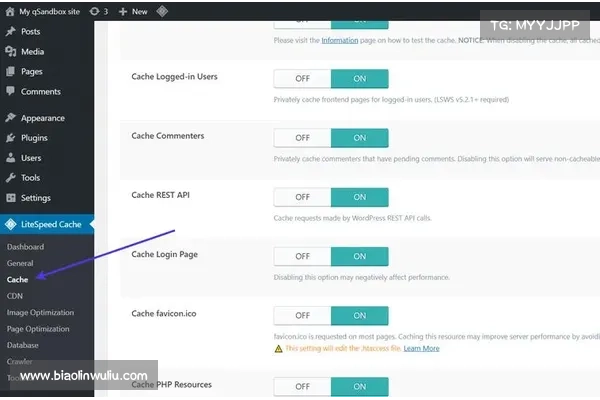

这个漏洞影响的版本包括所有更新至6301的插件,攻击者可以通过未授权的方式提升权限,从而创建恶意管理员账户。此漏洞源于插件用户模拟功能中的弱哈希检查,攻击者可以通过暴力破解获得未授权访问权。若攻击得逞,可能导致受影响网站的完全接管,允许安装恶意插件、更改设置、重定向流量以及数据盗窃。

目前使用 LiteSpeed Cache 的超过500万网站中,只有30已升级到安全版本,这使得仍有数百万网站面临风险。根据Wordfence的报告,仅在过去的24小时内,就阻止了超过48500次针对该漏洞的攻击。

以下是关于该漏洞的一些建议和提示:

建议行动立即更新插件升级到版本641积极卸载插件如果无法立即更新,请考虑卸载插监测网站流量定期检查异常活动用户们被强烈建议尽快更新自己的插件至641版本,或立即卸载该插件以降低潜在风险。保护您的网站安全至关重要。

蘑菇加速器安卓版

蘑菇加速器安卓版